Quantencomputer stellen keine existenzielle Bedrohung für Bitcoin dar (Teil 1)

Dieser Inhalt dient nur zu Informationszwecken. Sie sollten diese Informationen oder anderes Material nicht als Investitions-, Finanz- oder sonstige Beratung auslegen. Nichts in diesem Dokument stellt eine Aufforderung, Empfehlung oder Befürwortung zum Kauf von Bitcoin dar.

Da ich persönlich in Bitcoin investiert bin, fasziniert mich jede aktuelle oder zukünftige Schwachstelle im Bitcoin-Netzwerk. Infolgedessen bin ich selbst motiviert, mögliche Angriffsszenarien und potenzielle Gefahren für das Bitcoin-Netzwerk zu erlernen und zu erforschen. Wenn ein einziges Szenario eine einigermaßen realistische und existenzielle Bedrohung für Bitcoin darstellt, die nicht entschärft werden kann, könnte er wertlos werden.

Achtung Bitcoiners, der Quantum Ghost kommt.

Achtung Bitcoiners, der Quantum Ghost kommt.

Die folgenden Ausführungen sind eine stark vereinfachte und verkürzte Analyse der Bedrohung durch das Quantencomputing. Wenn Sie mehr über die im Folgenden beschriebenen Szenarien erfahren möchten, lesen Sie die am Ende des Artikels verlinkten Quellen. Wenn Sie ein Experte auf diesem Gebiet sind, kontaktieren Sie mich bitte, damit dieser Artikel kontinuierlich verbessert werden kann. Ich bin weit davon entfernt, ein Experte für Quantencomputer zu sein, aber das hält mich nicht davon ab, zumindest zu versuchen, dieses Bedrohungsszenario zu verstehen.

Einige der Aussagen, auf die ich in Bezug auf Quantencomputer und Bitcoin häufig gestoßen bin, sind:

- „Quantencomputer werden Bitcoin obsolet machen.“

- „Quantencomputer werden alle verbleibenden Bitcoins abbauen“.

- „Quantencomputer werden die Kryptographie von Bitcoins knacken“.

Die Argumentation geht in etwa so:

Bitcoin ist eine Kryptowährung. Eine Kryptowährung hat etwas mit Kryptographie zu tun. Quantencomputer sind schneller als man sich vorstellen kann, und sie werden früher oder später die Kryptographie knacken. Daher werden sie auch Bitcoin knacken.

Das klingt einigermaßen vernünftig, also lassen Sie uns eintauchen und mehr erfahren.

Doch zunächst einmal: Was sind Quantencomputer?

Quantenphysik ist die Untersuchung von Strukturen, die kleiner sind als Atome. Bei der Untersuchung subatomarer Strukturen werden die herkömmlichen Grundsätze der Physik über den Haufen geworfen, und neuartige Phänomene auf mikroskopischer Ebene kommen zum Vorschein. Quantencomputer machen sich diese Eigenschaften zunutze, um Berechnungen schneller durchzuführen als selbst die leistungsfähigsten Supercomputer.1

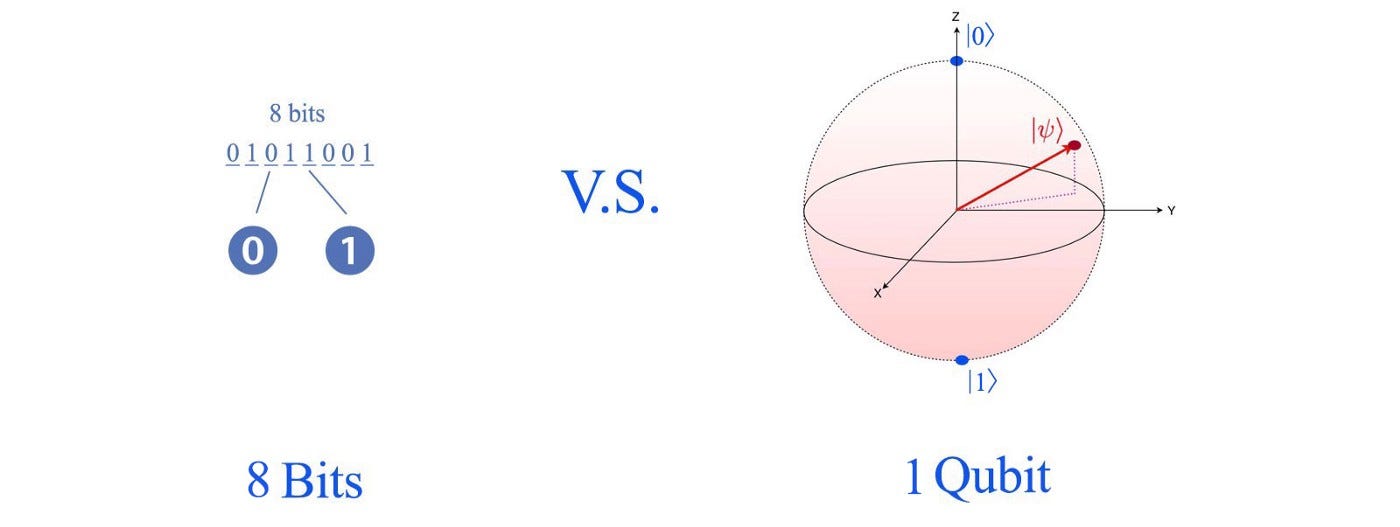

Die Computer, die wir heute benutzen, speichern Informationen in Form von Bits (wobei jedes Bit zwei mögliche Zustände 0 oder 1 hat), während ein Quantencomputer Informationen in viel reichhaltigeren Zuständen, den so genannten Qubits, kodiert (die sich in jedem beliebigen Zustand auf der Oberfläche der darunter liegenden Kugel befinden können).2

Aufgrund eines Phänomens, das als Quantenüberlagerung bekannt ist, können Qubits in zahlreichen Zuständen gleichzeitig existieren. Diese Eigenschaft erhöht ihre Geschwindigkeit im Vergleich zu binären Computersystemen exponentiell.3 Allgemein gesagt, je mehr Qubits ein Quantencomputer hat, desto leistungsfähiger ist er (mehr Qubits = mehr Rechenleistung). Die Qualität der Qubits variiert, worauf im weiteren Verlauf des Artikels eingegangen wird. Das Quantencomputing ist ein faszinierendes Thema, wenn man sich mit den Möglichkeiten beschäftigt: Sobald es voll entwickelt ist, wird es als Katalysator für wissenschaftliche Entdeckungen und Innovationen wirken und Bereiche wie Energiespeicherung, Chemietechnik, Materialwissenschaft, Arzneimittelforschung und maschinelles Lernen verändern.4

Zweitens: Wie weit sind Quantencomputer entwickelt?

Im Jahr 2019 behauptete Google, die Quantenüberlegenheit erreicht zu haben, ein lang erwarteter Meilenstein für Wissenschaftler weltweit.5 Sie enthüllten, dass sie ein System gebaut haben, das eine Berechnung, für die ein herkömmlicher Computer 10.000 Jahre bräuchte, in etwas mehr als drei Minuten durchführen kann. Obwohl dies bahnbrechend ist, bleibt abzuwarten, ob ein Quantencomputer eine wertvolle Aufgabe bewältigen kann, die auf andere Weise nicht zu bewältigen ist.6

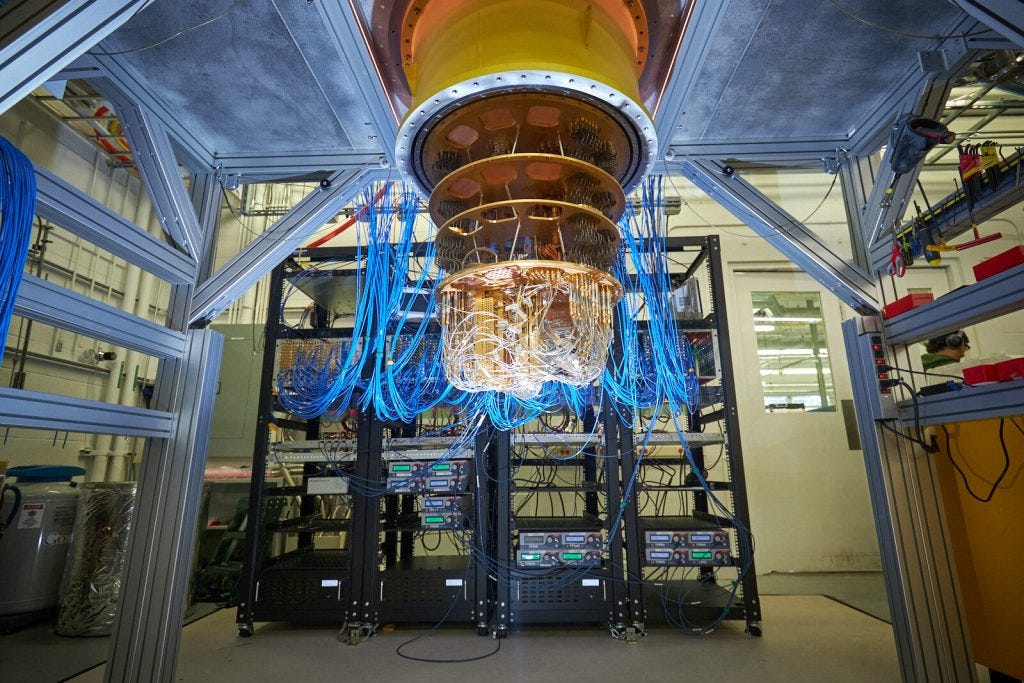

Der derzeit fortschrittlichste (öffentlich bekannte) Quantencomputer von IBM kann 127 Qubits erreichen, aber die Quantenzustände sind schwer zu kontrollieren.7

Auf der Suche nach dem leistungsstärksten Quantencomputer, der derzeit öffentlich bekannt ist, stieß ich zu meiner Überraschung auf die Firma D-Wave, die mit ihren Quanten-Temperiergeräten mehr als 5.000 Qubits zu erreichen scheint.8 Zusammenfassend lässt sich sagen, dass diese Quanten-Temperiergeräte nicht in der Lage sind, die Algorithmen auszuführen, die zum „Brechen von Bitcoin“ erforderlich sind, weshalb sie für diesen Artikel irrelevant sind. Stattdessen ist in diesem Zusammenhang das „Universal Gate Quantum Computing“ von Bedeutung.9

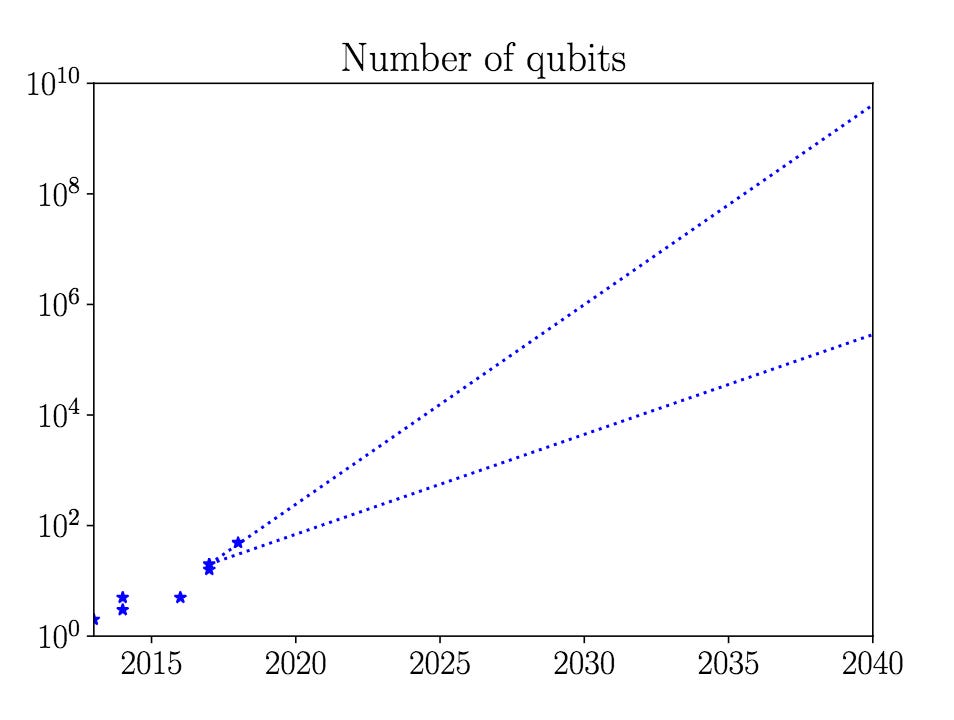

Der Zeitplan für den Fortschritt der Quanteninformatik ist unter Experten sehr umstritten. Die Bedrohungen und Unsicherheiten, die sich aus dem Quantencomputing ergeben können, werden nach Ansicht einiger Experten aufgrund seiner Komplexität noch Jahrzehnte entfernt sein. Andere, wie der CEO von Alphabet, Sundar Pichai, glauben, dass das Quantencomputing die Verschlüsselung, wie wir sie kennen, innerhalb der nächsten drei Jahre durchbrechen wird. In diesem Jahr will IBM einen 433-Qubit-Quantenprozessor einsetzen, gefolgt von einem 1.121-Qubit-Quantenprozessor der Condor-Klasse im Jahr 2023.10 Der Fortschritt im Quantencomputing schreitet, wie so oft in der Welt der Technologie, exponentiell voran.11 Die nachstehende Grafik veranschaulicht eine Vorhersage des Qubit-Fortschritts für die nächsten Jahrzehnte. Der Forschungsartikel stammt aus dem Jahr 2018, und wir bewegen uns derzeit zwischen den beiden blau gestrichelten Linien.12

Vorhersage für die Anzahl der Qubits – Quelle 12

Vorhersage für die Anzahl der Qubits – Quelle 12

Beachten Sie, dass die y-Achse logarithmisch skaliert ist – im Jahr 2025 könnten Quantencomputer mit 10.000 Qubits Realität sein. Im Jahr 2040 könnten Quantencomputer 10 Milliarden Qubits haben.

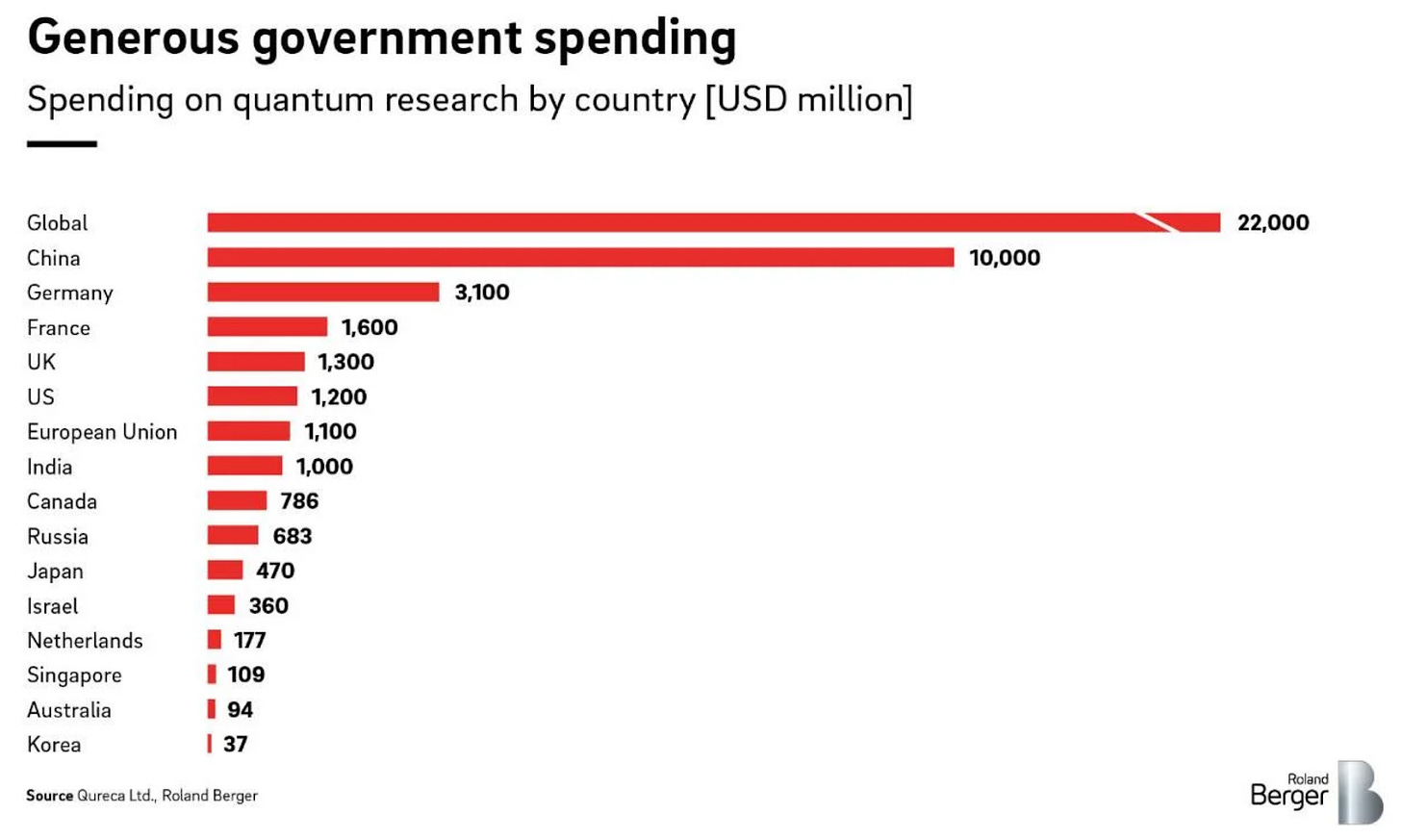

Die Entwicklung, der Bau und die Programmierung von Quantencomputern sind, gelinde gesagt, sehr komplex. Sie reagieren extrem empfindlich auf ihre Umgebung und werden durch Rauschen, Defekte und den Verlust der so genannten Quantenkohärenz beeinträchtigt. Die kleinste Vibration, Temperaturschwankung oder elektromagnetische Welle macht den Quantenvorteil dieser Computer zunichte.13 Quantencomputer sind nicht durchgängig besser als klassische Computer, was für das Thema unmittelbar relevant sein wird.14 Aber diesem aufregenden neuen Technologiefeld mangelt es definitiv nicht an Finanzmitteln, wie die folgende Grafik zeigt.15

Staatliche Ausgaben für die Quantenforschung – 2021 – Quelle 15

Staatliche Ausgaben für die Quantenforschung – 2021 – Quelle 15

Die Grafik enthält nur öffentliche Mittel.

Das private Kapital, das in diesen Bereich fließt, hat in letzter Zeit ein Allzeithoch erreicht. Die Investoren rechnen mit der Chance, mit Quantenanwendungen in Zukunft gutes Geld zu verdienen.16

Prognosen über die Entwicklung der Quanteninformatik basieren häufig auf kommerziell verfügbaren Quantencomputern und berücksichtigen nicht die geheimen Fortschritte. Im weiteren Verlauf dieses Artikels werden wir also des Teufels Advokat spielen und ein Szenario einbeziehen, bei dem morgen früh aus heiterem Himmel ein überragender Quantencomputer auftaucht.

Drittens: Was sind die potenziellen Angriffsvektoren für Quantencomputer in Bezug auf Bitcoin?

Die Schätzungen für das Eindringen in einige der aktuellen Quantenschwachstellen von Bitcoin variieren, beginnen aber bei etwa 1.500 Qubits.17 Es ist wichtig zu beachten, dass, sobald ein Quantencomputer 1.500 Qubits erreicht (was recht bald der Fall sein könnte), dies nicht einfach bedeutet, dass das Bitcoin-Netzwerk in Gefahr ist.

Theorie und Praxis klaffen oft weit auseinander: Heute werden die meisten Qubits für Quantenfehlerkorrekturen verwendet, so dass nur relativ wenige Qubits für die eigentliche Berechnung übrig bleiben.18 Die Anzahl der Qubits, die von den neuesten Quantencomputern erreicht wird, bezieht sich auf physikalische Qubits, was zwar wunderbar klingt, aber fast nichts bedeutet. Was zählt, sind logische Qubits, die in hohem Maße von der Fehlerkorrektur der zugrunde liegenden physikalischen Qubits abhängen. Quantencomputer könnten in den nächsten Jahren 1.500 Qubits haben, aber nur zwei logische Qubits.

Es ist schwierig abzuschätzen, ab welchem Qubit Bitcoin zusammenbricht, da dies von der Qualität und Präzision der Qubits abhängt. In Anbetracht dessen hat Bitcoin derzeit gewisse Schwachstellen, wenn es um Quantencomputer geht.

Während die SHA-256 Hash-Funktionen, die Bitcoin für das Mining und die Erstellung neuer Bitcoin-Adressen verwendet, manchmal als Schwachstelle angeführt werden, ist sie in Wirklichkeit unglaublich sicher – sogar mit schweren Fortschritten bei Quantencomputern. SHA-256 ist theoretisch quantensicher (kollisionssicher).19 Aber selbst wenn es nicht so wäre – wenn die Zeit gekommen ist, kann die Kryptographie für Bitcoin angepasst und verändert werden, um quantensicher zu sein. Es gibt bereits eine robustere Kryptographie, die bisher nur als Overkill angesehen wird: SHA3 mit 384 oder 512, zum Beispiel. Außerdem hätte ein Quantencomputer, der SHA-256 bricht, enorme Auswirkungen auf die gesamte digitale Welt, nicht nur auf Bitcoin. Betroffen wären u. a. Regierungsbehörden, Finanzinstitute und große Online-Händler.

Aber es gibt noch andere, vielleicht realistische Angriffsvektoren, die ein Quantencomputer in Bezug auf Bitcoin verfolgen könnte. Die Experten sind sich einig, dass es drei Kategorien von Schwachstellen gibt, die in Betracht kommen:

- Elliptic Curve Cryptography (ECC) und Public Key Unveiling

- Quantencomputer, die nach Bitcoins schürfen

- Die Quantenüberraschung – Plötzliche, geheime und massive Fortschritte im Quantencomputing

Angriffsvektor 1 – ECC und Enthüllung des öffentlichen Schlüssels

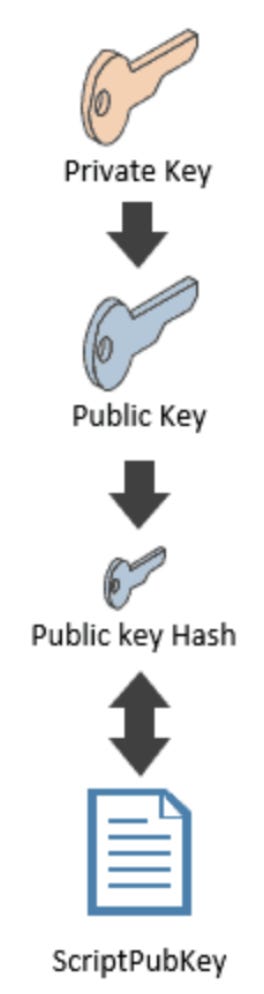

Die Sicherheit der asymmetrischen Kryptographie beruht auf einem mathematischen Prinzip, das als „Einwegfunktion“ bekannt ist. Der öffentliche Schlüssel kann leicht vom privaten Schlüssel abgeleitet werden, aber nicht umgekehrt. Das heißt nicht, dass die Ableitung des privaten Schlüssels aus einem öffentlichen Schlüssel mit einem ausreichenden Quantencomputer unmöglich ist. Zwei wichtige Quantenalgorithmen, die den derzeitigen Stand der Kryptografie bedrohen, wurden bereits entwickelt: Der Grover-Algorithmus und der Shor-Algorithmus. 20

Jeder, der über einen ausreichend großen Quantencomputer verfügt, könnte theoretisch den privaten Schlüssel aus einem bekannten öffentlichen Schlüssel ableiten und damit jede digitale Signatur fälschen. Dieses Szenario scheint das realistischste und am meisten gefährdete zu sein. Es läuft im Wesentlichen auf die Enthüllung der öffentlichen Schlüssel hinaus (ein Quantencomputer könnte dann theoretisch die privaten Schlüssel „berechnen“), was in verschiedenen Szenarien geschehen kann: 21

- Bitcoin-Adressen vor 2010 (P2PK)

- Wiederverwendete Bitcoin-Adressen (ab 2010 – P2PKH)

- Unverarbeitete Transaktionen

Wir werden zwischen diesen drei Fällen unterscheiden, um Angriffsvektor 1 detaillierter zu beantworten. Jeder dieser Fälle wird von einem Quantencomputer anders beeinflusst (andere Fälle mit bekannten öffentlichen Schlüsseln, wie z. B. Blitzzahlungskanäle oder Bitcoin-Forks, sind nicht in der Analyse enthalten, würden aber auch nicht zu einem signifikant anderen Ergebnis führen).

Angriffsvektor 1a – Bitcoin-Adressen vor 2010 (P2PK)

Im Jahr 2009 war der häufigste Adresstyp „Pay to Public Key“ (P2PK). Dies ist das ursprüngliche Skriptmodell, das in den ersten Tagen im Bitcoin-Netzwerk zum Senden und Empfangen von Transaktionen verwendet wurde. 22

Viele der ursprünglichen Münzen von Satoshi Nakamoto sind immer noch vom Typ „in dieser Adresse gespeichert“. Jeder kann den öffentlichen Schlüssel von einer P2PK-Adresse erhalten. Der private Schlüssel könnte dann mithilfe eines Quantencomputers aus diesen öffentlichen Schlüsseln abgeleitet werden. Dies würde es einem Angreifer mit Quantencomputern ermöglichen, das mit dieser Adresse verbundene Geld auszugeben.

Angriffsvektor 1b – Wiederverwendete Bitcoin-Adressen (ab 2010 – P2PKH)

Bei dem 2010 eingeführten „Pay to Public Key Hash“ (P2PKH) wird der öffentliche Schlüssel nicht sofort durch die Adresse offengelegt, sondern hinter zwei kryptografischen Hashes versteckt.23

Sie wird nur offengelegt, wenn der Besitzer eine Transaktion einleitet. Die Mehrheit der Münzen wird in dieser Form der Adresse gehalten. Das bedeutet, dass der öffentliche Schlüssel unbekannt ist und ein Quantencomputer den privaten Schlüssel nicht berechnen kann, wenn noch nie Gelder von einer P2PKH-Adresse bewegt wurden. Heute sind die meisten Bitcoin-Wallets so programmiert, dass die Wiederverwendung von Adressen so weit wie möglich vermieden wird. Immer neue Adressen zu verwenden, ist bereits die empfohlene beste Praxis in Bitcoin, aber das wird nicht immer befolgt.

Jede Adresse, die Bitcoin enthält und deren öffentlicher Schlüssel offengelegt wurde, ist in Gegenwart eines Quantencomputers potenziell unsicher.24

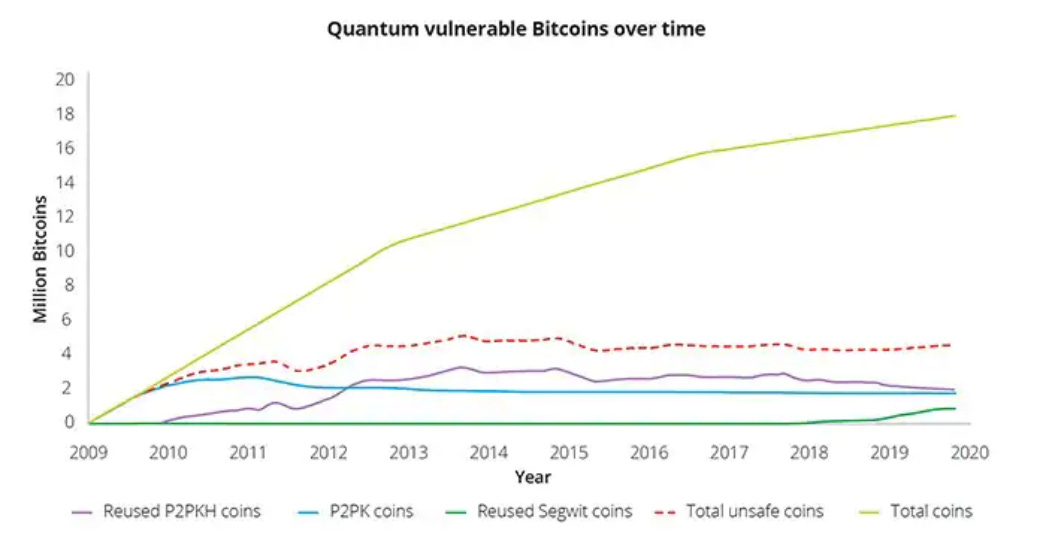

Seit 2014 hat die Zahl der Bitcoins, die in wiederverwendeten P2PKH-Adressen aufbewahrt werden, stetig abgenommen. Schätzungen zufolge liegt die Gesamtzahl der Bitcoins, die potenziell für einen Quantenangriff anfällig sind, zwischen 3.925 und 4 Millionen (~21 % des aktuellen Angebots).26

Angriffsvektor 1c – Unverarbeitete Transaktionen

Das gemeinsame Problem von Kryptowährungen ist die Notwendigkeit, den öffentlichen Schlüssel und die Signatur offenzulegen, um das Entsperrungsskript auszuführen, um den Besitz zu beweisen und Geld zu bewegen.27 Wenn ein Nutzer Bitcoin ausgibt, sendet er seinen öffentlichen Schlüssel an das Netzwerk. Alle Informationen, die ein Quantencomputer benötigt, um den Eigentümer einer Adresse vollständig zu verkörpern, wurden durch die Initiierung der Transaktion offengelegt.28

Ein Quantenangriff kann erfolgen, nachdem eine Transaktion an das Netzwerk gesendet wurde, aber bevor sie in die Blockchain geschrieben wurde.

Dazu müsste der Angreifer: 29

a) den Algorithmus von Shor ausführen, um den privaten Schlüssel aus dem enthüllten öffentlichen Schlüssel abzuleiten, und

b) die widersprüchliche Transaktion erstellen, signieren und an seine eigene Adresse senden und

c) eine wesentlich höhere Transaktionsgebühr zahlen, um (vielleicht) die ursprüngliche Transaktion zu überholen.

All dies müsste gut getimt und in einem relativ kleinen Zeitfenster abgeschlossen werden. Dieser Angriff wird oft als der schwerwiegendste Angriff angesehen, weil er nicht „nur“ ein paar Millionen Bitcoins betreffen würde (Angriffsvektor 1a und b), sondern jede Bitcoin-Transaktion.30 Die Anzahl der Qubits, die benötigt wird, um die Signatur innerhalb von 30 Minuten zu knacken, könnte mit einem Minimum von 485.550 Qubits erreicht werden (wenn man effizient arbeitet und optimistisch rechnet).31 Mit den zuversichtlichsten Vorhersagen könnte dies in etwa fünf Jahren von heute an erreicht werden. Dieser Angriff würde, wenn er durchführbar ist, das derzeitige Bitcoin-System tatsächlich höchst unsicher machen.32

Ihnen hat der erste Teil dieses Artikels gefallen? Freuen Sie sich schon auf den zweiten Teil!

Weitere Informationen über den Autor Michael Weymans erhalten Sie hier auf LinkedIn.

Originalquelle: https://blog.bitbeginner.com/p/quantum-computers